メールに潜む、見過ごせないリスク

フィッシング、偽装請求、マルウェア拡散... メールを悪用した攻撃は巧妙化し、教育や注意喚起だけでは防ぎきれません。Gmail等の標準フィルタや対策ソフトも、文脈や送信者の挙動までは検知できず、すり抜けが発生しています。

さらに生成AIによる自然な偽装メールの増加で、日本の組織も深刻な脅威に晒されています (フィッシング被害は過去3年で約3倍に増加 (注2))。

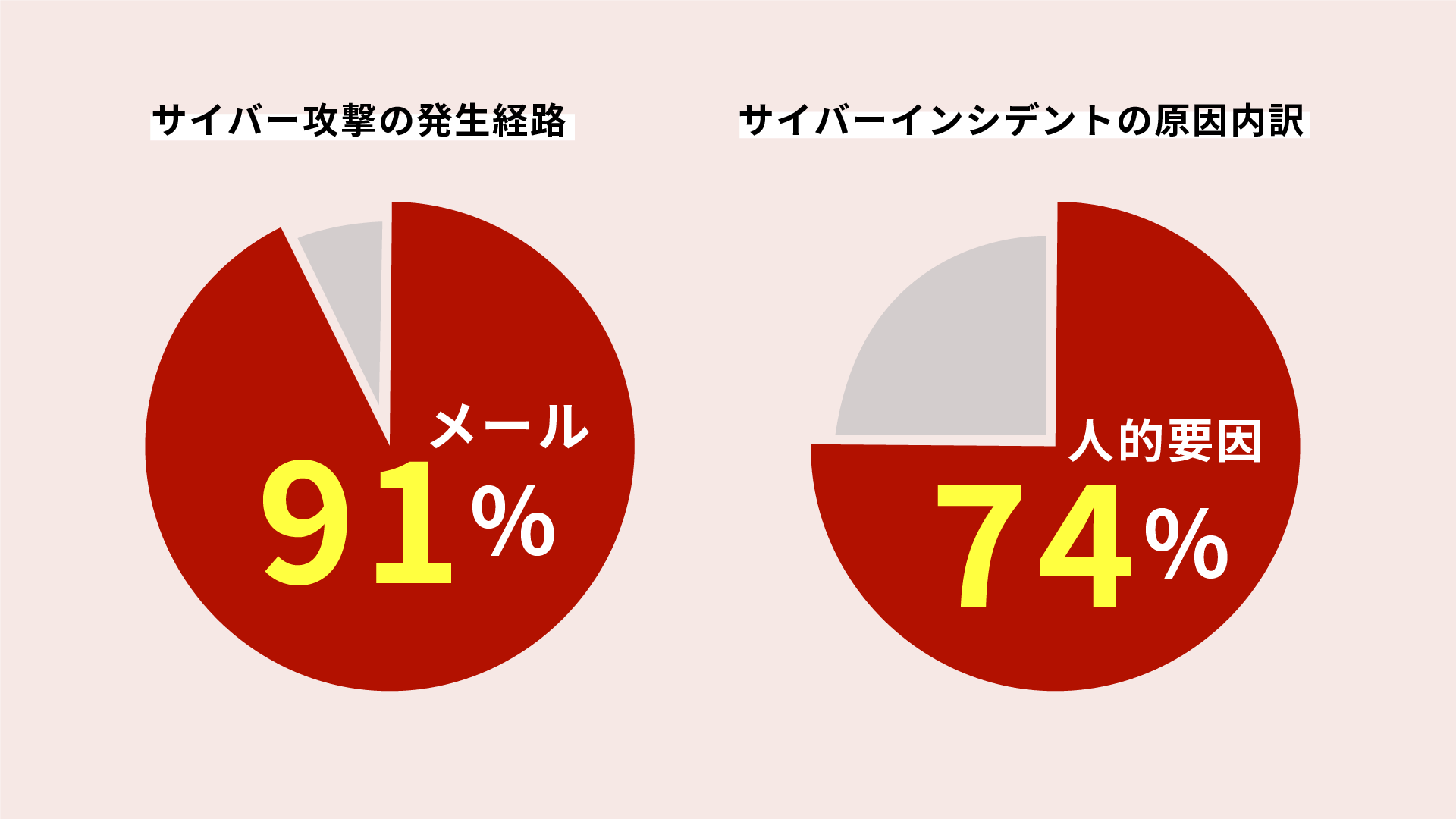

91%

の攻撃はメール起点 (注1)

70%

のインシデントは人的要因 (注1)

こんな「メール業務の課題」ありませんか?

これらの課題は、数千万円〜数億円規模の損害に直結するリスクをはらんでいます。

「メールの通信簿まもる」で解決

「まもる」は、メールを受信した瞬間にAIがリスクをスコアリングし、「違和感」を可視化。 これまで人の判断に頼らざるを得なかったヒューマンエラー起因のインシデントを根本から防ぎます。

既存のメール環境にプラグインとして追加するだけで、組織全体のメールセキュリティを飛躍的に向上させます。

主な機能

送信元なりすまし検知

過去の正常なメールヘッダを照合し、BEC攻撃や巧妙ななりすましを検知します。

悪性ファイル・URL検知

URLパターン解析、拡張子チェック、サンドボックスでの動的解析で未知の脅威も検知。

メール内容の"違和感"検知

AIがメールの振る舞い(文体、急な依頼、送信者パターン)を分析し、リスクスコア化。

簡単導入プラグイン

GmailやOutlook等、既存メール環境にアドオンするだけで利用開始できます。

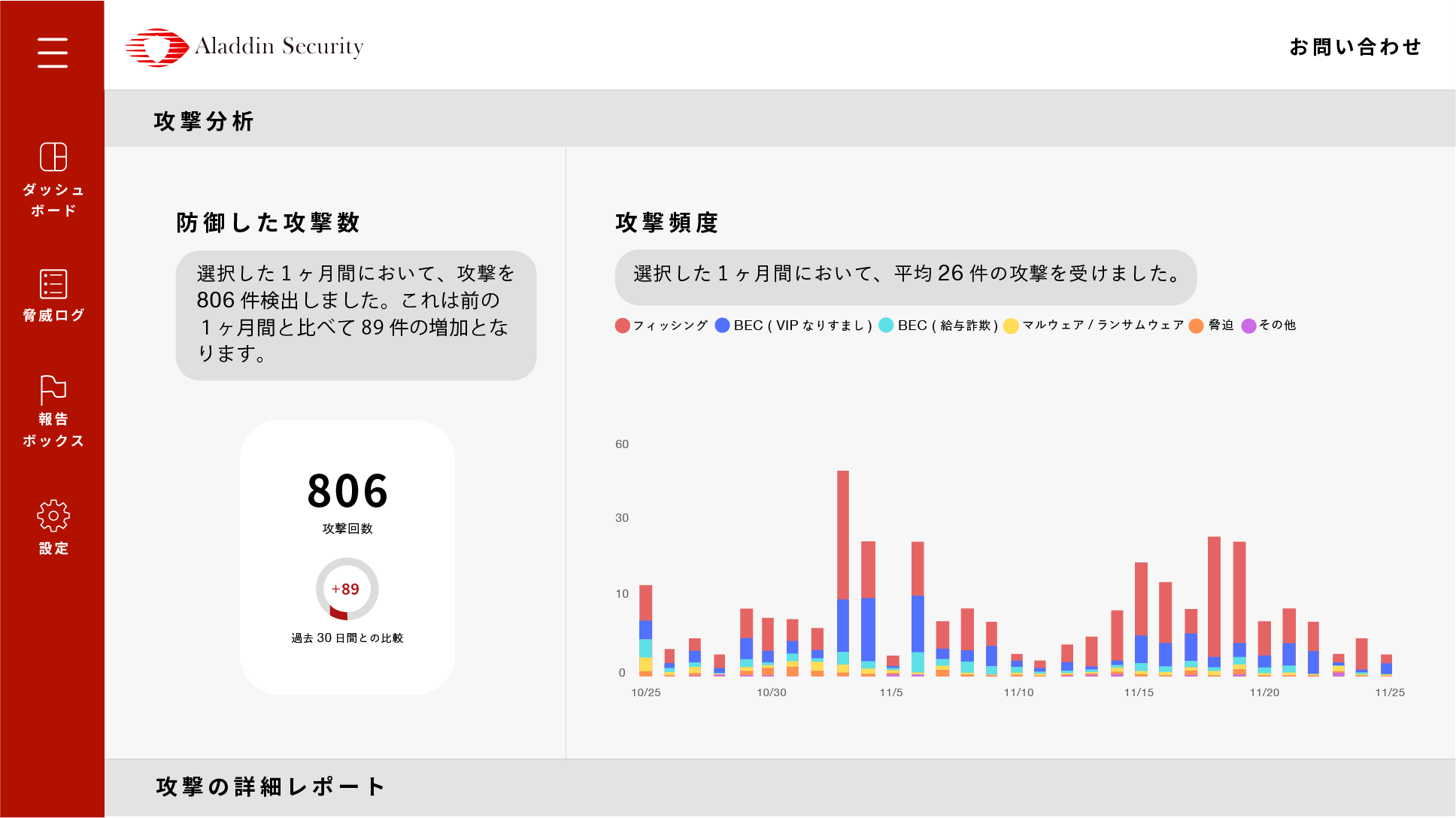

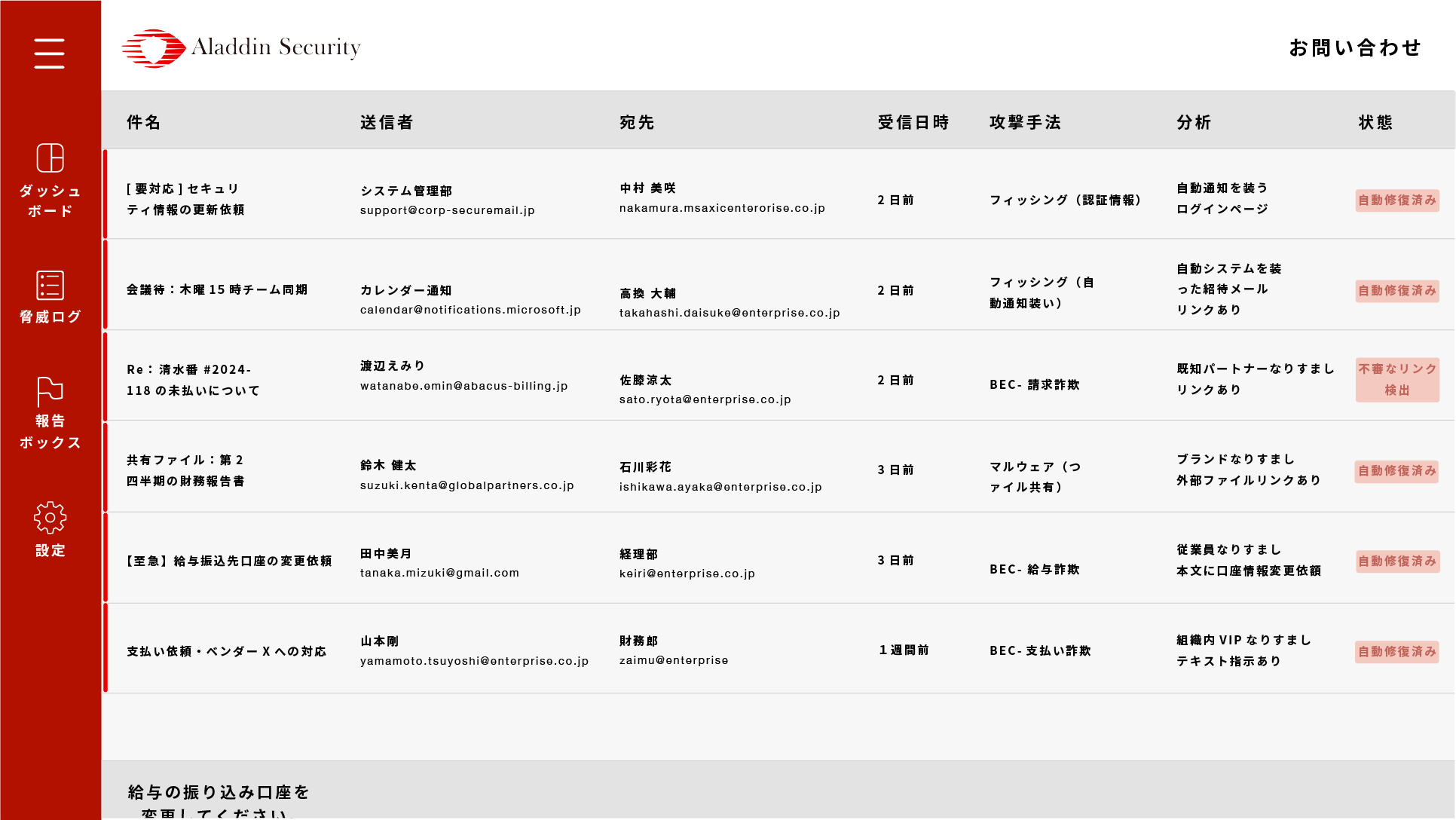

ダッシュボード画面(イメージ)

メールのリスクスコアや検知した脅威の詳細を一目で把握できます。

既存対策との違い

既存のメール環境/フィルタ

- SPF/DKIM/DMARCで送信元ドメイン認証

- 既知のマルウェア/スパムパターンを検出

- 文脈や"違和感"までは検知困難

- 未知の脅威やすり抜けが発生

+「まもる」アドオン

- メール内容自体をAIが解析

- リスクをリアルタイムにスコアリング

- 送信元/添付/URL/本文の振る舞いを評価

- 未知の脅威(ゼロデイ攻撃等)にも対応

導入のメリット

「まもる」なら防げたかもしれない事例

事例1: 取引先を装ったビジネスメール詐欺(BEC)

株式会社3D MATRIX様(2024年)- 約2億円の誤送金被害

取引先になりすましたメールの指示に従い、巨額の資金を誤って送金してしまった。

まもるなら:過去の正常なメールヘッダとの比較で送信元IP等の異常を検知し、なりすましメールとして警告・ブロックできた可能性。

事例2: マルウェア付きメールによる大規模感染

全国の学校法人・自治体等(2023年)- マルウェア「Emotet」が1,800組織以上に感染

巧妙な文面で添付ファイル開封を促し、組織内にマルウェアを拡散させた。

まもるなら:添付ファイルをサンドボックス環境で事前に解析するため、未知のマルウェアEmotetも開封前に検知・隔離できた可能性。

注1:サイバーインシデントの約70%が人的要因:データ漏洩調査報告書(DBIR)より引用。サイバー攻撃の91%はメールを起点に発生:CloudFlare社の2023年「フィッシング脅威レポート」より引用。

注2:APWG "Phishing Activity Trends Report, Q2 2023"より引用。